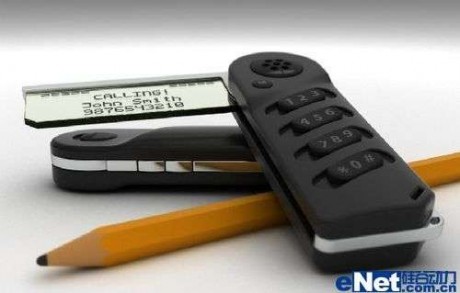

Um celular canivete

Um celular canivete? É, é isso sim:

Celular. Um conceito, não é algo produzido comercialmente, segundo as fontes. A idéia não é má, um celular pequeno para quem quer mobilidade e tem pouco espaço livre no bolso. O lápis é para comparação, num primeiro momento pensei ser integrado a ele rsrs. O bichinho mede 8x2.6x15 mm. E canivete só em forma, porque mil utilidades... Tá longe.

É útil e inútil ao mesmo tempo, hehe. Imagino que a telinha seja fácil de quebrar desse jeito... Além de ser um LCD basicão feio, de uma cor só, estilo minigames simples e celulares antigos... Pequenininho e frágil. Se não for fácil de quebrar, é fácil de perder :P

Fonte: justamp.blogspot.com via crunchgear.com, por sua vez via textually.org

Lei dos crimes da informática: o que é boato e o que não é!

por Marcos Elias

Tem virado moda nos últimos dias o pessoal reclamar do projeto de lei que regulariza os crimes cometidos na Internet - ops, que frase estranha :P.

Tem virado moda nos últimos dias o pessoal reclamar do projeto de lei que regulariza as punições aos crimes cometidos na Internet, e em redes de computadores.

- Trocar arquivos via P2P será proibido?

- Se te pegarem com música no celular, seja pirata ou não, seu aparelho corre o risco de ser apreendido e você ser preso?

- Você entrou num site e baixou um mp3 de um CD que ainda nem foi lançado, o seu provedor vai te dedurar e você vai ser preso... Seria isso?

Não. Nada disso (pelo menos por enquanto rsrs). O Mercadante esclareceu alguns pontos que antes ficaram confusos (odeio o PT, odeio mais ainda o PT por ter quase acabado com os trólebus em SP e favorecido as cooperativas versus um transporte de qualidade... Mas mesmo odiando o PT, valeu Mercadante, pelas explicações :).

Será crime basicamente invadir sistemas protegidos. Se você instalar um vírus no seu computador, tudo bem: o PC é seu. Se você perder a senha de administrador e precisar recuperar a senha, ótimo. Tranquilo. Agora se você invadir o PC da empresa para obter direitos administrativos sem autorização, a dados protegidos, o bicho pode pegar (entenda "com autorização" se você prestar esse tipo de serviço, "recuperação de senhas perdidas" para quem realmente perdeu). Ainda mais se você disponibilizar dados protegidos em público (por exemplo, a foto do seu chefe casado e pai de família passando a mão na bunda da secretária; isso acabaria com reputação da empresa...).

Se você trocar MP3 com seus amigos, ou mesmo em redes P2P - uma rede de troca de arquivos descentralizada - beleza, a lei não tocará no caso. Nem se você baixar CDs ou discos de vinil ripados no RapidShare. Para efeitos legais, as músicas estavam na rede, você as pegou livremente. É diferente de você invadir uma loja e furtar um CD. É diferente de você hackear a senha do computador de alguém e furtar músicas, programas, arquivos ou o que quer que seja. É diferente de você hackear a administração de um site e zoar o conteúdo.

Se as músicas ou programas que você baixa são piratas, isso é uma outra questão. Esse projeto de lei não trata dos direitos autorais. Ele trata da propriedade intelectual que foi violada, assim como arrombar uma casa, será crime arrombar sistemas de computadores. Sobre os direitos autorais, a gravadora ou o artista é que terão que ver com você o que você pirateou. Sem reclamação, nada feito. Note que é diferente de vender materiais protegidos por direito autoral também, como copiar CDs e vender na esquina. Nesse caso a lei é outra, há prejuízos, falsificação, etc.

Se você baixa uma música na Internet, essa música pode até ser original. Você pode baixar mp3 de artistas independentes, ou ter comprado num site online - há sites que vendem músicas para download sem DRM, sem aquela proteção ridícula do WMA. E não seria punido por isso. Ninguém teria como provar se a música que você baixou é pirata ou não. E se você ripar as músicas de um CD original? Você pagou pelo áudio, pelo suor do cantor e principalmente dos empresários, da gravadora, em outras palavras a música é "sua" para "ouvir como quiser".

A lei ainda trata de pedofilia, e disseminação de vírus. Sobre os vírus, o conhecimento não é crime. Você pode fazer vírus, spyware, malware, o que quiser. Se testar no seu computador, ou em computadores autorizados, beleza. Será crime usar esses vírus para invadir computadores alheios.

O meu software AntiPolicy, por exemplo, que remove bloqueios do Windows. Ele pode ser usado se você tiver direitos de uso no computador, para remover bloqueios num PC seu. Caso contrário, o uso para violação de sistemas de outrem pode ser crime. Falando no AntiPolicy, em breve vou lançar uma versão não compactada com o UPX, para ACABAR DEFINITIVAMENTE COM O ALARME FALSO DE VIRUS que alguns antivirus FDPs emitem.

Leia abaixo um texto que diz bastante coisa sobre a lei, no ponto de vista de eliminar as dúvidas e mitos criados acerca do mesmo. O texto abaixo foi reproduzido com autorização, conforme texto do site onde se encontrava. Créditos para a Agência Senado.

Aprovada nesta quarta-feira (9) pelo Plenário do Senado, a proposta substitutiva ao Projeto de Lei da Câmara 89/2003 conceitua juridicamente crimes cometidos no universo da informática, seja em redes privadas ou na Internet. Segundo o senador Aloizio Mercadante (PT-SP), com a proposta, o Brasil "busca incluir-se entre as modernas nações onde legislação específica trata de delitos cibernéticos, que incluem, entre outros, a pedofilia, o estelionato eletrônico e a difusão de vírus".

Mercadante foi o relator da matéria na Comissão de Assuntos Econômicos (CAE). Ali seu parecer foi aprovado com 23 subemendas ao substitutivo. Nesta quarta, em Plenário, o parlamentar apresentou dez novas emendas, que atendem às sugestões de diversos setores da sociedade civil. Ele explica que a tipificação do crime, ou sua conceituação jurídica, facilita a punição de culpados, já que o Código Penal brasileiro acolhe o princípio universal de que "não há crime sem lei anterior que o defina. Não há pena sem prévia cominação legal".

O projeto altera o Código Penal, o Código Penal Militar, a Lei dos Crimes Raciais (Lei nº 7.716 de 1989) e o Estatuto da Criança e do Adolescente (Lei nº 8.069, de 1990).

Abaixo os principais pontos da proposta, que ainda terá se ser votada na Câmara dos Deputados, com comentários (em itálico) do próprio senador:

1. Acesso não autorizado a rede de computadores, dispositivo de comunicação ou sistema informatizado.

Art. 285-A (Código Penal). Acessar, mediante violação de segurança, rede de computadores, dispositivo de comunicação ou sistema informatizado, protegidos por expressa restrição de acesso:

Pena - reclusão, de 1 (um) a 3 (três) anos, e multa.

Parágrafo único - Se o agente se vale de nome falso ou da utilização de identidade de terceiros para a prática do crime, a pena é aumentada de sexta parte.

Comete o crime quem acessa uma rede de computadores (que não é apenas a Internet, pode ser uma rede de computadores conectados entre si, como uma rede coorporativa ou de governo) violando alguma medida de segurança, em rede ou sistema informatizado ou dispositivo de comunicação que contenha expressa restrição de acesso.

Havia dúvida se cometeria esse crime a pessoa que acessa uma página na Internet, ou liga um aparelho eletrônico de outra pessoa. Temos que afirmar com clareza que NÃO. O crime só acontece quando aquele que acessa VIOLA alguma medida de segurança colocada para proteger as informações na rede de computadores, no dispositivo de comunicação ou no sistema informatizado que seja expressamente restrito (por exemplo um computador que pede uma senha tem uma restrição expressa de acesso, se essa senha for violada, ocorre o crime).

Importante lembrar que o objetivo desse novo tipo penal é proteger informações pessoais ou empresariais importantes de serem conhecidas indevidamente.

2. Obtenção, transferência ou fornecimento não autorizado de dado ou informação (Código Penal)

Art. 285-B (Código Penal). Obter ou transferir, sem autorização ou em desconformidade com autorização do legítimo titular da rede de computadores, dispositivo de comunicação ou sistema informatizado, protegidos por expressa restrição de acesso, dado ou informação neles disponível:

Pena - reclusão, de 1 (um) a 3 (três) anos, e multa.

Parágrafo único - Se o dado ou informação obtida desautorizadamente é fornecida a terceiros, a pena é aumentada de um terço.

Esse novo crime também busca proteger os dados eletrônicos (por exemplo, fotos pessoais, um trabalho acadêmico ou artístico, etc.) de ser obtido ou transferido sem autorização para terceiros.

Mas quando acontece esse crime? Diferentemente do anterior, esse crime acontece quando ocorre a transferência ou obtenção do dado eletrônico sem a autorização do titular da rede de computadores, ou do dispositivo de comunicação ou sistema informatizado. Notem bem, não se fala em autorização do titular (ou dono) do dado, mas sim da rede onde ele se encontra.

A redação deixa claro que o crime não é cometido quando duas ou mais pessoas trocam dados (sejam eles quais forem, como filmes, músicas mp3, jogos, etc) pois nesse caso os titulares (ou donos) das redes que estão trocando as informações estão de acordo. Havia dúvida se o crime seria cometido por quem troca arquivos "piratas" (protegidos por direito autoral), mas a redação é explícita em dizer que não. Se os dados trocados violam direito autoral de outras pessoas, isso é assunto não tratado por essa lei.

Importante lembrar que o Art. 285-C do projeto determina que os dois crimes acima só se procedem se houver representação da pessoa ofendida (quer dizer, a polícia ou o Ministério Público não podem processar por conta própria). Veja a redação abaixo:

Art. 285-C (Código Penal). Nos crimes definidos neste Capítulo somente se procede mediante representação, salvo se o crime é cometido contra a União, Estado, Município, empresa concessionária de serviços públicos, agências, fundações, autarquias, empresas públicas ou sociedade de economia mista e subsidiárias."

3. Divulgação ou utilização indevida de informações e dados pessoais

154-A (Código Penal). Divulgar, utilizar, comercializar ou disponibilizar dados e informações pessoais contidas em sistema informatizado com finalidade distinta da que motivou seu registro, salvo nos casos previstos em lei ou mediante expressa anuência da pessoa a que se referem, ou de seu representante legal.

Pena - detenção, de 1 (um) a 2 (dois) anos, e multa.

Parágrafo único - Se o agente se vale de nome falso ou da utilização de identidade de terceiros para a prática do crime, a pena é aumentada da sexta parte.

Esse crime busca punir conduta que se tornou muito comum nos dias atuais, que é a divulgação de fotos e informações pessoais (exemplo, dados da receita federal, comercializados por camelôs).

Comete o crime quem divulga as fotos ou dados sem a permissão dos donos (ou representantes legais dos donos) das fotos ou dados.

4. Dano

Art. 163 (Código Penal). Destruir, inutilizar ou deteriorar coisa alheia ou dado eletrônico alheio:

Esse artigo já existe no Código Penal, apenas acrescentamos o "dado eletrônico" para protegê-lo de dano (ex. a pesquisa da Unicamp invadida e destruída).

5. Inserção ou difusão de código malicioso

Art. 163-A (Código Penal). Inserir ou difundir código malicioso em dispositivo de comunicação, rede de computadores, ou sistema informatizado.

Pena - reclusão, de 1 (um) a 3 (três) anos, e multa.

Esse crime comete quem difunde vírus ou o insere em rede de computadores. Note-se que esse crime, tal como os demais, não existe em modalidade culposa, apenas dolosa, o que quer dizer que aquele que recebe o vírus e sem perceber passa a distribuí-los, não comete crime (não existe dolo na conduta).

Parágrafo 1º - Se do crime resulta destruição, inutilização, deterioração, alteração, dificultação do funcionamento, ou funcionamento desautorizado pelo legítimo titular, de dispositivo de comunicação, de rede de computadores, ou de sistema informatizado:

Pena - reclusão, de 2(dois) a 4 (quatro) anos, e multa.

Parágrafo 2º - Se o agente se vale de nome falso ou da utilização de identidade de terceiros para a prática do crime, a pena é aumentada de sexta parte."

Criou-se um agravante caso o crime de difusão de vírus seja seguido da destruição do sistema afetado.

6. Estelionato Eletrônico

VII - difunde, por qualquer meio, código malicioso com intuito de facilitar ou permitir acesso indevido à rede de computadores, dispositivo de comunicação ou sistema informatizado:

Parágrafo 3º - Se o agente se vale de nome falso ou da utilização de identidade de terceiros para a prática do crime do inciso VII do § 2º deste artigo, a pena é aumentada de sexta parte.

Criou-se uma modalidade a mais de estelionato (que já existe no Código Penal). Note-se que esse crime é diferente do anterior, de difusão de vírus. Nesse caso, a difusão do código malicioso tem a intenção (ou dolo) de obter vantagem ilícita.

7. Atentado contra a segurança de serviço de utilidade pública

Art. 265 (Código Penal). Atentar contra a segurança ou o funcionamento de serviço de água, luz, força, calor, informação ou telecomunicação, ou qualquer outro de utilidade pública:

Comete esse crime quem ataca os sistemas de funcionamento de serviços públicos essenciais, causando prejuízo à população.

8. Interrupção ou perturbação de serviço telegráfico, telefônico, informático, telemático, dispositivo de comunicação, rede de computadores ou sistema informatizado

Art. 266 (Código Penal). Interromper ou perturbar serviço telegráfico, radiotelegráfico, telefônico, telemático, informático, de dispositivo de comunicação, de rede de computadores, de sistema informatizado ou de telecomunicação, assim como impedir ou dificultar-lhe o restabelecimento:

Semelhante ao anterior, mas não igual, esse crime é cometido por quem busca dolosamente interromper serviço telegráfico, radiotelegráfico, telefônico, telemático, informático, de dispositivo de comunicação. Muitas vezes a conduta é feita inconseqüentemente, como uma brincadeira de adolescente, mas provoca seriíssimos danos à sociedade.

9. Falsificação de dado eletrônico ou documento público

Art. 297 (Código Penal). Falsificar, no todo ou em parte, dado eletrônico ou documento público, ou alterar documento publico verdadeiro:

Esse crime já existe no Código Penal, mas acrescentou-se "dado eletrônico" para preservá-lo de falsificação.

10. Falsificação de dado eletrônico ou documento particular

Art. 298 (Código Penal). Falsificar, no todo ou em parte, dado eletrônico ou documento particular ou alterar documento particular verdadeiro:

Semelhante ao anterior, mas tratando de documento ou dado eletrônico particular.

11. Código Penal Militar - os seguintes crimes foram acrescentados ao Código Penal Militar, tal como acima comentado quanto ao Código Penal:

a) Estelionato Eletrônico

VI - Difunde, por qualquer meio, código malicioso com o intuito de facilitar ou permitir o acesso indevido a rede de computadores, dispositivo de comunicação ou a sistema informatizado, em prejuízo da administração militar

Parágrafo 4º - Se o agente se vale de nome falso ou da utilização de identidade de terceiros para a prática do crime, a pena é aumentada da sexta parte.

b) Dano Simples

Art. 259 (Código Penal Militar). Destruir, inutilizar, deteriorar ou faze desaparecer coisa alheia ou dado eletrônico alheio, desde que este esteja sob administração militar: (NR)

c) Dano em material ou aparelhamento de guerra ou dado eletrônico

Art. 262 (Código Penal Militar). Praticar dano em material ou aparelhamento de guerra ou dado eletrônico de utilidade militar, ainda que em construção ou fabricação, ou em efeitos recolhidos a depósito, pertencentes ou não às forças armadas:"(NR)

d) Inserção ou difusão de código malicioso

Art. 262-A (Código Penal Militar). Inserir ou difundir código malicioso em dispositivo de comunicação, rede de computadores, ou sistema informatizado, desde que o fato atente contra a administração militar:

Pena - reclusão, de 1 (um) a 3 (três) anos, e multa.

e) Inserção ou difusão código malicioso seguido de dano

Parágrafo 1º - Se do crime resulta destruição, inutilização, deterioração, alteração, dificultação do funcionamento, ou funcionamento não autorizado pelo titular, de dispositivo de comunicação, de rede de computadores, ou de sistema informatizado:

Pena - reclusão, de 2 (dois) a 4 (quatro) anos, e multa.

Parágrafo 2º Se o agente se vale de nome falso ou da utilização de identidade de terceiros para a prática do crime, a pena é aumentada da sexta parte."

f) Acesso não autorizado a rede de computadores, dispositivo de comunicação ou sistema informatizado

Art. 339-A (Código Penal Militar). Acessar, mediante violação de segurança, rede de computadores, dispositivo de comunicação ou sistema informatizado, protegidos por expressa restrição de acesso, desde que o fato atente contra a administração militar:

Pena - reclusão, de 1 (um) a 3 (três) anos, e multa.

Parágrafo único - Se o agente se vale de nome falso ou da utilização de identidade de terceiros para a prática do crime, a pena é aumentada de sexta parte.

g) Obtenção, transferência ou fornecimento não autorizado de dado ou informação

Art. 339-B (Código Penal Militar). Obter ou transferir, sem autorização ou em desconformidade com autorização do legítimo titular da rede de computadores, dispositivo de comunicação ou sistema informatizado, protegidos por expressa restrição de acesso, dado ou informação neles disponível, desde que o fato atente contra a administração militar:

Pena - reclusão, de 1 (um) a 3 (três) anos, e multa.

Parágrafo único - Se o dado ou informação obtida desautorizadamente é fornecida a terceiros, a pena é aumentada de um terço.

e) Divulgação ou utilização indevida de informações e dados pessoais

Art. 339-C (Código Penal Militar). Divulgar, utilizar, comercializar ou disponibilizar dados e informações pessoais contidas em sistema informatizado sob administração militar com finalidade distinta da que motivou seu registro, salvo nos casos previstos em lei ou mediante expressa anuência da pessoa a que se referem, ou de seu representante legal.

Pena - detenção, de um a dois anos, e multa.

Parágrafo único - Se o agente se vale de nome falso ou da utilização de identidade de terceiros para a prática de crime, a pena é aumentada da sexta parte.

f) Falsificação de documento

Art. 311 (Código Penal Militar). Falsificar, no todo ou em parte, documento público ou particular, ou dado eletrônico ou alterar documento verdadeiro, desde que o fato atente contra a administração ou o serviço militar; (NR)

g) DA TRAIÇÃO

Favor ao inimigo

Art. 356 (Código Penal Militar). ...........................................................................................:

...........................................................................................

II - entregando ao inimigo ou expondo a perigo dessa conseqüência navio, aeronave, força ou posição, engenho de guerra motomecanizado, provisões, dado eletrônico ou qualquer outro elemento de ação militar;

III - perdendo, destruindo, inutilizando, deteriorando ou expondo a perigo de perda, destruição, inutilização ou deterioração, navio, aeronave, engenho de guerra motomecanizado, provisões, dado eletrônico ou qualquer outro elemento de ação militar;(NR)

O crime de traição é exclusivamente militar.

12. Definições

O projeto cria um glossário, com as seguintes definições, que auxiliam na sua interpretação:

dispositivo de comunicação: qualquer meio capaz de processar, armazenar, capturar ou transmitir dados utilizando-se de tecnologias magnéticas, óticas ou qualquer outra tecnologia;

sistema informatizado: qualquer sistema capaz de processar, capturar, armazenar ou transmitir dados eletrônica ou digitalmente ou de forma equivalente;

rede de computadores: o conjunto de computadores, dispositivos de comunicação e sistemas informatizados, que obedecem a um conjunto de regras, parâmetros, códigos, formatos e outras informações agrupadas em protocolos, em nível topológico local, regional, nacional ou mundial através dos quais é possível trocar dados e informações;

código malicioso: o conjunto de instruções e tabelas de informações ou qualquer outro sistema desenvolvido para executar ações danosas ou obter dados ou informações de forma indevida;

dados informáticos: qualquer representação de fatos, de informações ou de conceitos sob forma suscetível de processamento numa rede de computadores ou dispositivo de comunicação ou sistema informatizado;

dados de tráfego: todos os dados informáticos relacionados com sua comunicação efetuada por meio de uma rede de computadores, sistema informatizado ou dispositivo de comunicação, gerados por eles como elemento de uma cadeia de comunicação, indicando origem da comunicação, o destino, o trajeto, a hora, a data, o tamanho, a duração ou o tipo do serviço subjacente.

13. Permissão para cessar transmissão em caso de crime racial.

"Art. 20 (Lei nº 7.716/1989).........................................................................

...........................................................................................

Parágrafo 3º.......................................................................................

II - a cessação das respectivas transmissões radiofônicas, televisivas, eletrônicas, ou da publicação por qualquer meio.

Altera-se um inciso da lei de crimes raciais para permitir a determinação por parte do juiz de cessação de transmissão eletrônica ou publicação por qualquer meio (as demais já existiam).

14. Alteração no crime de pedofilia.

Art. 241 (Estatuto da Criança e do Adolescente). Apresentar, produzir, vender, receptar, fornecer, divulgar, publicar ou armazenar consigo, por qualquer meio de comunicação, inclusive rede mundial de computadores ou Internet, fotografias, imagens com pornografia ou cenas de sexo explícito envolvendo criança ou adolescente:

Apenas acrescentam-se dois novos verbos, para permitir a punição pelo crime de pedofilia em muitos casos hoje não previstos.

15. Responsabilidade dos Provedores.

I - manter em ambiente controlado e de segurança, pelo prazo de três anos, com o objetivo de provimento de investigação pública formalizada, os dados de endereçamento eletrônico da origem, hora, data e a referência GMT da conexão efetuada por meio de rede de computadores e fornecê-los exclusivamente à autoridade investigatória mediante prévia requisição judicial;

II - preservar imediatamente, após requisição judicial, outras informações requisitadas em curso de investigação, respondendo civil e penalmente pela sua absoluta confidencialidade e inviolabilidade;

III - informar, de maneira sigilosa, à autoridade competente, denúncia que tenha recebido e que contenha indícios da prática de crime sujeito a acionamento penal público incondicionado, cuja perpetração haja ocorrido no âmbito da rede de computadores sob sua responsabilidade.

Parágrafo 1º - Os dados de que cuida o inciso I deste artigo, as condições de segurança de sua guarda, a auditoria à qual serão submetidos e a autoridade competente responsável pela auditoria, serão definidos nos termos de regulamento.

Parágrafo 2º - O responsável citado no caput deste artigo, independentemente do ressarcimento por perdas e danos ao lesado, estará sujeito ao pagamento de multa variável de R$ 2.000,00 (dois mil reais) a R$ 100.000,00 (cem mil reais) a cada requisição, aplicada em dobro em caso de reincidência, que será imposta pela autoridade judicial desatendida, considerando-se a natureza, a gravidade e o prejuízo resultante da infração, assegurada a oportunidade de ampla defesa e contraditório.

Parágrafo 3º - Os recursos financeiros resultantes do recolhimento das multas estabelecidas neste artigo serão destinados ao Fundo Nacional de Segurança Pública, de que trata a Lei nº 10.201, de 14 de fevereiro de 2001.

O projeto estabelece quais são as obrigações dos provedores de acesso:

a) Guardar por três anos os chamados "logs de acesso" que nada mais são do que a identificação da hora de conexão e desconexão à Internet. Frise-se que não há qualquer armazenamento obrigatório de informações privadas, como os sites navegados ou qualquer outra.

b) Em caso de requisição judicial, aí sim podem ser armazenadas outras informações, mas apenas com requisição judicial e apenas para os fins daquela investigação.

c) Os provedores, caso recebam um e-mail com denúncia de crime possivelmente cometido no espaço sob sua responsabilidade, devem informar, de maneira sigilosa (para preservar a intimidade das pessoas, que podem não ter cometido crime algum), à autoridade competente. É bom frisar que o papel de polícia, de investigador não é do provedor, ele apenas encaminha a denúncia.

d) Se não armazenar os dados, pode ser multado de R$ 2.000,00 (dois mil reais) a R$ 100.000,00 (cem mil reais) a cada requisição. Os recursos financeiros das multas estabelecidas neste artigo serão destinados ao Fundo Nacional de Segurança Pública.

Nelson Oliveira / Agência Senado

Aplicações no orkut estarão liberadas por esses dias

Postagem do blog do Orkut:

por Eduardo Thuler, Gerente de Produto

Hoje começamos a lançar os aplicativos (ou apps) no orkut para todos no Brasil e continuaremos a lançá-los até que estejam disponíveis para todos os brasileiros nas próximas semanas.

Os aplicativos são integrados diretamente nas atividades do orkut. Quando você entrar em seu perfil, poderá acrescentar até 25 aplicativos. Seus amigos verão todos os aplicativos que você acrescentou, poderão interagir com eles e adicionar qualquer aplicativo que quiserem aos seus próprios perfis. Se você tem acompanhado nosso blog nas últimas semanas deve ter lido sobre alguns deles, inclusive o iRead e o BuboMe.

Os aplicativos podem ser sobre qualquer coisa, desde jogos e músicas até viagens e livros. Para saber mais, veja esse vídeo que explica o que são os aplicativos e como começar a usá-los.

Fique ligado no link “adicionar apps" em seu perfil na próxima semana e divirta-se adicionando novos aplicativos em seu perfil!

Há um vídeo de apresentação das Apps no orkut:

Vai virar uma zona... ai ai ai.

MS encerra vendas do Windows 3.11

A Microsoft anunciou recentemente o fim do Windows for Workgroups 3.11 para desenvolvedores e integradores de hardware (OEM).

É o fim de uma era. A Era do Windows 3.11.

Eu me pergunto com cara de espanto... "Alguém ainda comprava licenças do Windows 3.11???" Eu pensei que essa velharia já tinha sido abandonada completamente faz tempo...

http://blogs.msdn.com/jcoyne/archive/2008/07/09/it-s-the-end-for-3-11.aspx

Via osnews.com

Nota: eu imaginei que já tivesse postado isso aqui no dia 9, mas com o troca troca de host acabei esquecendo :P

Quando o redimensionamento de imagens do Wordpress não funciona...

por Marcos Elias

Quem usa o Wordpress como gerenciador de conteúdo, talvez saiba que ele redimensiona as imagens quando você carrega pela interface dele. Os arquivos ficam na pasta "wp-content/uploads". Se o redimensionamento não funcionar, esta dica é para você. Antes, uma breve revisão do redimensionamento de imagens no Wordpress...

Ao inserir a imagem no tamanho médio na postagem, geralmente é usada a largura de 300 pixels. Ao clicar, abre-se a imagem numa página, já com o arquivo da imagem no tamanho real. A largura pode ser alterada nas opções, indo em "Configurações > Diversos > Tamanho da Miniatura" e "Tamanho Médio". A miniatura é usada ao inserir galerias de imagens no Wordpress.

Geralmente devido meus layouts, deixo o tamanho médio configurado em 460 (tanto de largura como altura máxima), em alguns blogs fica a 400, para cercar bem a coluna central. As imagens já postadas não serão alteradas, vale apenas para as próximas - por isso é bom fazer antes de começar a postar imagens num blog Wordpress.

Porém, algumas vezes o Wordpress não redimensiona as imagens. Por quê?

Para redimensioná-las, é necessário ter a biblioteca GD para uso com PHP instalada. É uma biblioteca de manipulação de imagens via linha de comando, para gerar imagens dinamicamente (como CAPTCHA). Se você instalou o LAMP no seu sistema do zero, ou pegou um host onde você é o responsável pela configuração do PHP, Apache, etc, deverá instalar a biblioteca GD.

Para uso com o PHP 5, instale o pacote php5-gd. Por exemplo, no Debian:

# apt-get install php5-gd

Se necessário, reinicie o Apache:

# /etc/init.d/apache2 restart

Os comandos irão variar de acordo com a distribuição usada, mas se você a usa, não terá dificuldades :P

Se você usa um host compartilhado, que é a maioria dos casos de hospedagem, e o Wordpress não redimensionar as imagens como deveria, sugiro entrar em contato com o suporte questionando se eles têm instalado ou não o pacote php5-gd (ou php4-gd, se for o caso). Nessas situações você não tem como instalar, por não ter acesso ao servidor. Dependendo do seu site (se postar muitas imagens), é essencial usar esse redimensionamento. Se não fornecerem, troque de empresa :)

Em todas as hospedagens compartilhadas que usei esse pacote já estava instalado. Você precisará instalá-lo se usar um servidor pelado, como um dedicado, VPS ou mesmo na sua casa.

Sem o redimensionamento, o Wordpress insere a imagem inteira original, ajustando a largura e altura apenas no HTML, na tag <img>. Isso faz com que a imagem inteira seja carregada, gastando mais banda, prejudicando tanto seu site como os clientes - os visitantes, que terão que baixar muitas imagens que nem sempre gostariam, perdento mais tempo, especialmente quem tem conexão lenta. Além do que normalmente elas aparecem ridículas, os navegadores geralmente não aplicam grande qualidade ao redimensionar a imagem somente para exibição na tela.